O termo de cibersegurança está a captar cada vez mais atenção por parte das empresas, da media e das pessoas em geral, mas infelizmente pelos motivos errados. O principal motivo desse aumento é o crescimento acentuado do número de ciberataques e a sua gravidade. Porém, independentemente da sua causa, é extremamente benéfico aumentar a consciencialização sobre este tipo de problema, pois a melhor defesa contra qualquer ciberataque é você, o utilizador, e o conhecimento que possui. Este artigo é um excelente ponto de partida para aqueles que desejam familiarizar-se com o mundo da cibersegurança, entender e proteger-se das ameaças/ataques mais comuns e ter uma visão mais ampla sobre o futuro deste campo.

O objetivo principal é que, após a leitura do artigo, esteja à vontade para investigar mais sobre o assunto, e fique mais atento às ameaças que o rodeiam.

O que é Cibersegurança?

Certamente que já ouviu bastantes histórias sobre a importância da cibersegurança ou notícias sobre ataques realizados a empresa X, ou Y por um determinado cibercriminoso. Para facilitar, vamos dar um passo atrás e dar-lhe uma definição simples do termo. A cibersegurança é a prática que protege dados contra ataques maliciosos através do fortalecimento de computadores, servidores, dispositivos móveis, sistemas eletrónicos e redes. Também é conhecido como segurança da tecnologia de informação ou segurança da informação eletrónica.

Por que é tão importante?

Atualmente, quando dados/informações são uma das comodidades mais valiosas – podendo-se até argumentar que a mais valiosa – a tentação de obtê-la a qualquer custo para lucrar, cresce exponencialmente. Outro fator que contribui para esse aumento é o fácil acesso a ferramentas e informações que permitem um indivíduo realizar facilmente ciberataques que podem prejudicar verdadeiramente a reputação de uma empresa. Portanto, agora mais do que nunca, as práticas de cibersegurança devem ser aplicadas a todas as áreas e ativos de uma organização, pois a superfície de ataque, ou seja, o número de utilizadores, dispositivos e programas, continua a crescer.

Os ataques mais comuns e como evitá-los.

Os ataques mencionados neste artigo são aqueles com os quais provavelmente já lidou. Por isso, nós escolhemo-los para ajudá-lo a reconhecê-los mais facilmente e aconselhá-lo sobre as melhores maneiras para se proteger contra eles.

Phishing, Smishing, e Vishing

Os ataques de phishing consistem em mensagens, geralmente e-mails, passando-se por entidades confiáveis e respeitáveis, enviadas por agentes mal-intencionados com a intenção de enganar uma pessoa e levá-la a revelar informações (sensíveis), instalar software indesejado ou conceder acesso não autorizado. Outras formas de phishing incluem smishing, que ocorre via SMS, e vishing, que ocorre através de chamadas telefónicas.

Como se defender como utilizador:

- Esteja atento a quem fornece o seu e-mail ou número de telefone;

- Se não contava com aquele e-mail ou SMS, ou se não reconhece o remetente, basta apagar o e-mail ou a SMS;

- Se não tem a certeza do conteúdo, mas, ainda assim, abriu o e-mail ou SMS, não guarde arquivos que possam ser enviados como anexos sem garantir a segurança dos mesmos;

- Além disso, se houver alguma hiperligação presente no e-mail ou SMS, não clique nela mal a veja. Primeiro verifique com atenção se a hiperligação redireciona para uma fonte confiável e, em seguida, pode considerar em clicar nela;

- Se uma empresa aparentemente respeitável pedir informações confidenciais num telefonema inesperado para si, diga que não pode falar agora e ligue-lhes imediatamente depois.

Como se defender como empresa:

- Certifique-se de que os seus funcionários recebam formação adequada regularmente;

- Estabeleça e mantenha políticas de “bring-your-own-device”;

- Configure filtros de spam de e-mail e instale software anti-phishing;

- Aplique políticas de senha e use autenticação multifator.

Malware

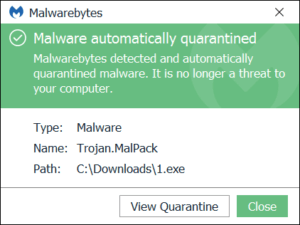

Malware é um software malicioso, instalado de forma fraudulenta numa máquina com a intenção específica de interrompê-la ou danificá-la. Os tipos mais comuns de malware são vírus, worms e Trojans.

Como se defender como utilizador:

- Faça backup dos seus ficheiros regularmente;

- Verifique sempre as fontes dos arquivos/executáveis dos quais faz download;

- Preste atenção aos programas instalados no seu computador e tente instalar apenas o necessário;

- Tente manter o software instalado atualizado;

- Instale no seu sistema softwares como antivírus e scanners de malware, capazes de detetá-los e excluí-los. Este software deve ser certificado, desenvolvido e obtido de empresas conhecidas e de confiança.

Como se defender como empresa:

- Faça backup dos seus dados e verifique se os procedimentos de recuperação estão a funcionar corretamente;

- Configure os seus firewalls, e implemente IDS (Sistema de Deteção de Intrusão) e IPS (Sistema de Prevenção de Intrusão);

- Crie e faça cumprir políticas de segurança e procure atualizá-las sempre que necessário;

- Particione a sua rede usando segmentação de rede.

Social Engineering / Hacking

Agentes mal-intencionados exploram a psicologia da vítima para realizar ações não intencionais. Um ataque comum de engenharia social é manipular a confiança de uma pessoa, fazendo-se passar por alguém da sua confiança, usando informações disponíveis nas redes sociais, conversas pessoais, data leaks, etc., e pede à vítima para fazer algo que beneficie o ator malicioso e prejudica a vítima.

Como se defender como utilizador:

- Se algo lhe parecer bom demais para ser verdade, provavelmente é. Desconfie sempre de grandes ofertas, pois provavelmente são uma farsa;

- Desconfie quando uma mudança súbita de comportamento acontecer com alguém;

- Não partilhe os seus dados pessoais ou senhas com outras pessoas na Internet. Se for realmente necessário, mude as suas senhas assim que a outra pessoa não precise mais deles;

- Esteja atento ao que publica online, onde publica e quem tem acesso;

- Assim como o phishing, uma forma de engenharia social, não clique em hiperligações nem faça download de arquivos antes de verificar a sua origem e a finalidade do arquivo.

Como se defender como empresa:

- Implemente e imponha um modelo de “confiança zero”;

- Fique atento às informações publicadas nas redes sociais da empresa, e ao que é deitado no lixo, seja física ou virtualmente;

- Organize exercícios que simulem ataques de engenharia social para treinar os seus colaboradores a defender-se deles.

Conclusão

Depois de todas as explicações que lhe demos, existe uma lição principal que gostaríamos que retivesse, mesmo que apenas implicitamente: VOCÊ e o seu comportamento são os melhores mecanismos de defesa contra ciberataques. No entanto, é claro que esses mecanismos não funcionam sozinhos, devendo ser complementados por ferramentas e frameworks que facilitem o trabalho e permitam uma avaliação mais detalhada e rápida. É por isso que o uso de inteligência artificial, machine learning e automação — toneladas de automação — está a aumentar atabalhoadamente, permitindo que uma grande quantidade de dados gerados e os ataques realizados sejam processados em questão de segundos. Isso permite às pessoas seguir de perto os ataques mais sofisticados e severos, aprender com eles e usarem os insights para melhorar as ferramentas e métodos usados, pois o campo da cibersegurança, como muitos outros na tecnologia, está em constante evolução.

Se precisa de pessoas especializadas e altamente profissionais para ajudá-lo a alcançar o mais alto nível de segurança na sua organização, entre em contacto connosco para o ligarmos aos especialistas mais talentosos em cibersegurança.